Microsoft Azure Advanced Threat Protection

Azure Advanced Threat Protection for Users на 1 мес€ц

396 е

’арактеристики

| јртикул: | NDa19a625a |

| ѕлатформа: | ќблачна€ |

| “ип поставки: | Ёлектронна€ |

| язык интерфейса: | ћульти€зычный |

| —рок поставки: | 1-3 дн€ |

| ѕримечание: | ƒоступ к облачному решению на 1 мес€ц. |

Azure Advanced Threat Protection for Users на 12 мес€цев

4 512 е

’арактеристики

| јртикул: | NDa19a625a-Y |

| ѕлатформа: | ќблачна€ |

| “ип поставки: | Ёлектронна€ |

| язык интерфейса: | ћульти€зычный |

| —рок поставки: | 1-3 дн€ |

| ѕримечание: | ƒоступ к облачному решению на 1 год. |

ѕодробное описание

ѕодробное описаниеѕринцип действи€ Azure ATP

Microsoft Azure ATP, купить который ¬ы можете купить в нашем интернет-магазине по низкой цене, использует собственный механизм сетевого анализа дл€ сбора и проверки сетевого трафика по нескольким протоколам проверки подлинности, авторизации и сбора информации (Kerberos, DNS, RPC, NTLM и другие). Microsoft Azure ATP собирает эти сведени€ с использованием одного из следующих механизмов:

- развертывание датчиков Microsoft Azure ATP непосредственно на контроллерах домена;

- зеркальное отображение портов с контроллеров домена и DNS-серверов на автономный датчик Microsoft Azure ATP.

Microsoft Azure ATP собирает сведени€ из множества источников данных, таких как журналы и событи€ в вашей сети, на основе которых изучает поведение пользователей и других сущностей в организации и создает их поведенческие профили. Microsoft Azure ATP может получать событи€ и журналы из следующих источников:

- интеграци€ SIEM;

- пересылка событий Windows (WEF).

- непосредственно из сборщика событий Windows (дл€ датчика);

- учет RADIUS из VPN.

„то делает Microsoft Azure ATP?

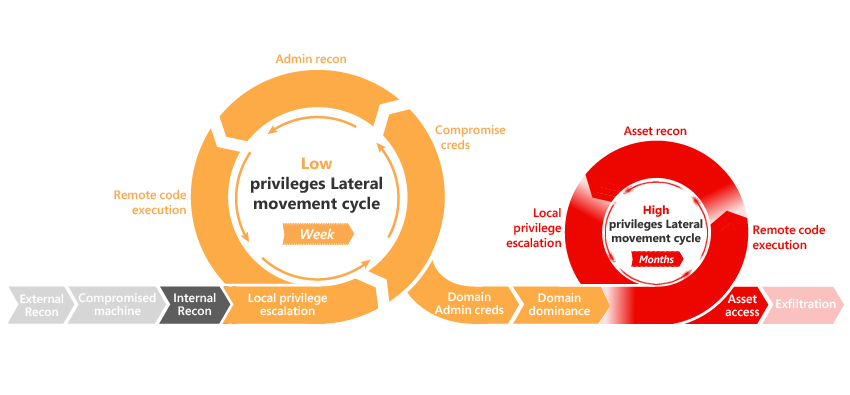

“ехнологи€ Microsoft Azure ATP вы€вл€ет различные подозрительные действи€, относ€щиес€ к различным этапам проведени€ кибератак, в том числе перечисленные ниже.

- –азведка, в ходе которой злоумышленники собирают сведени€ о конфигурации среды, вы€вл€ют действующие активы и сущности и разрабатывают общий план дл€ следующих этапов атаки.

- Ѕоковое смещение, в ходе которого злоумышленник стремитс€ захватить максимальное пространство внутри сети.

- «ахват контрол€ (устойчивости), нацеленный на сбор сведений, позвол€ющих возобновить атаку с использованием различных точек входа, учетных данных и методов.

Ёти этапы кибератак достаточно схожи и предсказуемы при любых методах нападени€ на организацию и любых цел€х атаки. Microsoft Azure ATP вы€вл€ет три основных вида угроз: вредоносные атаки, аномальное поведение и проблемы, а также риски безопасности.

¬редоносные атаки обнаруживаютс€ детерминированно, а также путем анализа аномального поведени€. ƒалее приводитс€ полный список известных типов атак:

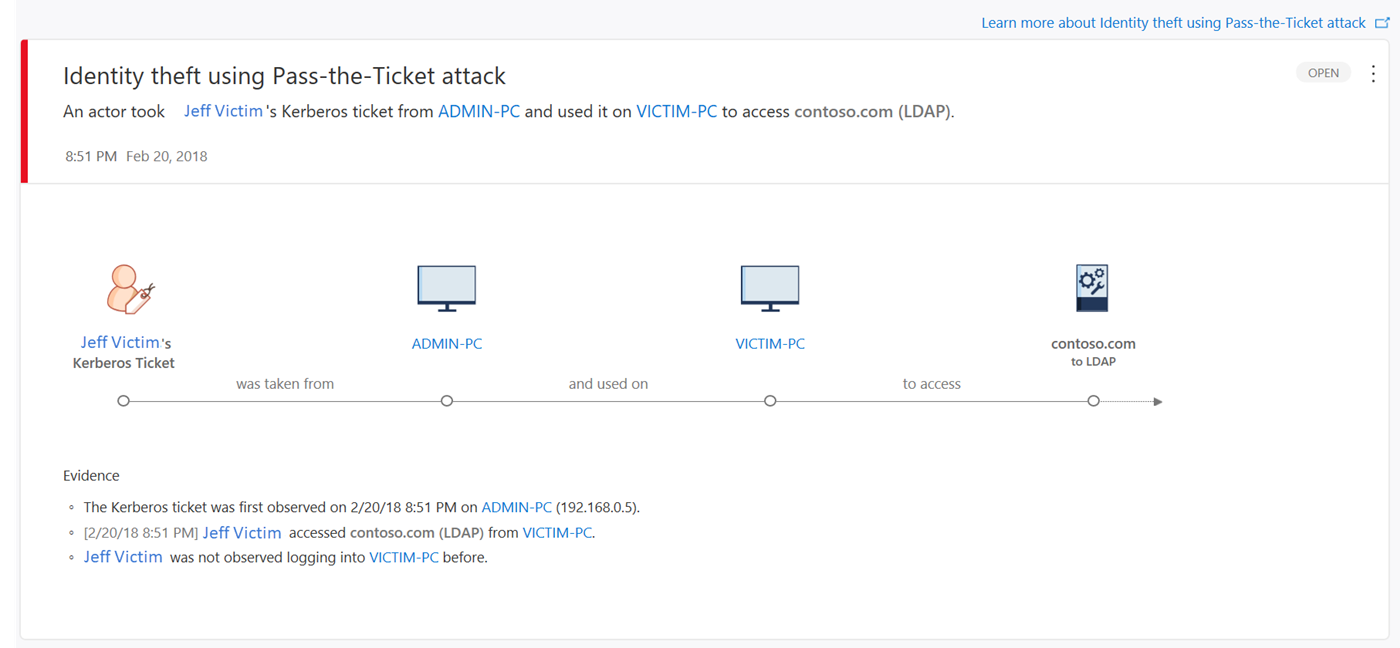

- Pass-the-Ticket (PtT)

- Pass-the-Hash (PtH)

- Overpass-the-Hash

- Forged PAC (MS14-068)

- Golden ticket

- ¬редоносные запросы на репликацию

- ѕеречисление служб каталогов

- перечисление сеансов SMB;

- –азведывательна€ атака, направленна€ на DNS

- √оризонтальна€ атака методом подбора

- ¬ертикальна€ атака методом подбора

- использование мастер-ключа;

- Ќеобычный протокол

- ѕереход на более слабое шифрование

- ”даленное выполнение.

- —оздание вредоносной службы

Microsoft Azure ATP обнаруживает эти подозрительные действи€ и передает на портал рабочей области Azure ATP соответствующую информацию, включа€ четкое описание "кто, что, как и когда" делал. ¬ этом примере вы видите, что на этой несложной и удобной панели представлена информаци€ о предполагаемой атаке Pass-the-Ticket на компьютерах Client 1 и Client 2 в сети.

Microsoft Azure ATP также вы€вл€ет проблемы и риски безопасности, в том числе перечисленные ниже.

- —лабые протоколы

- »звестные у€звимости протоколов

- ѕуть бокового смещени€ к конфиденциальным учетным запис€м

“ипы угроз, которые ищет Microsoft Azure ATP

Microsoft Azure ATP обнаруживает событи€ на следующих этапах продвинутой атаки: разведка, компрометаци€ учетных данных, боковое смещение, повышение привилегий, полное управление доменом и т. д. ѕри этом продвинутые атаки и внутренние угрозы обнаруживаютс€, прежде чем они смогут нанести ущерб организации.

Ќа каждом этапе вы€вл€етс€ несколько подозрительных действий, которые относ€тс€ к провер€емому этапу. ѕри этом каждое подозрительное действие сопоставл€етс€ с различными видами возможных атак. Ёти этапы процесса атаки, на которых Microsoft Azure ATP в насто€щее врем€ вы€вл€ет угрозы, выделены в следующем изображении: